Lizenzen & Software

Alle Microsoft-Lizenzen aus einer Hand – einfach, sicher und zuverlässig.

Über die Kombination von LAPS (Local Administrator Password Solution) und EPM (Endpoint Privilege Management) können Windows-Administratoren festlegen, welche Programme oder Dateien mit lokalen Administratorrechten gestartet werden können - und so das Support-Aufkommen reduzieren.

Häufig treffe ich auf Unternehmen, die LAPS bereits eingeführt haben, aber nichtsdestotrotz noch User im Helpdesk, Servicedesk etc. mit personalisierten Accounts versehen, um damit ihre Tätigkeiten durchführen zu können. Aus meiner Sicht sollte genau das (domänenweite personalisierte lokale Administratorenkonten) durch den Einsatz von LAPS reduziert / bereinigt werden.

Das häufigste Gegenargument ist, das der Zeitaufwand bei der Nutzung des LAPS-Admins zu hoch sei (Abrufen des Kennworts / Korrekte Übernahme des Kennworts / Häufigkeit der Fälle). Spätestens beim letzten Punkt liegt aus meiner Sicht das Verständnisproblem. LAPS sollte im Kontext der aktuellen Möglichkeiten nicht mehr das Mittel der Wahl sein, um sämtliche Supporttätigkeiten, die administrative Rechte erfordern, auf einem Client durchzuführen. Und genau hier kommt EPM ins Spiel. Mit EPM können wir einzelne Programme bzw. Dateien mit Regeln versehen, unter welchen Anforderungen diese mit lokalen Administratorrechten gestartet werden können.

Local Administrator Password Solution: Weg von zentralen Konten mit statischen Kennworten, welche lokale Administratorrechte auf allen Clients haben, hin zu einem Administratorkonto mit automatischer Passwortrotation sowie auditierten Abruf des Kennworts.

Endpoint Privilege Managemant: Abruf von lokalen Administratorrechten für einzelne Prozesse / Ausführungen. Wahlweise automatisch via Angabe einer Begründung oder in Form einer Anfrage mit anschließender Freigabe / Verweigerung.

Kommen wir nun zum interessanten Part – der Konfiguration.

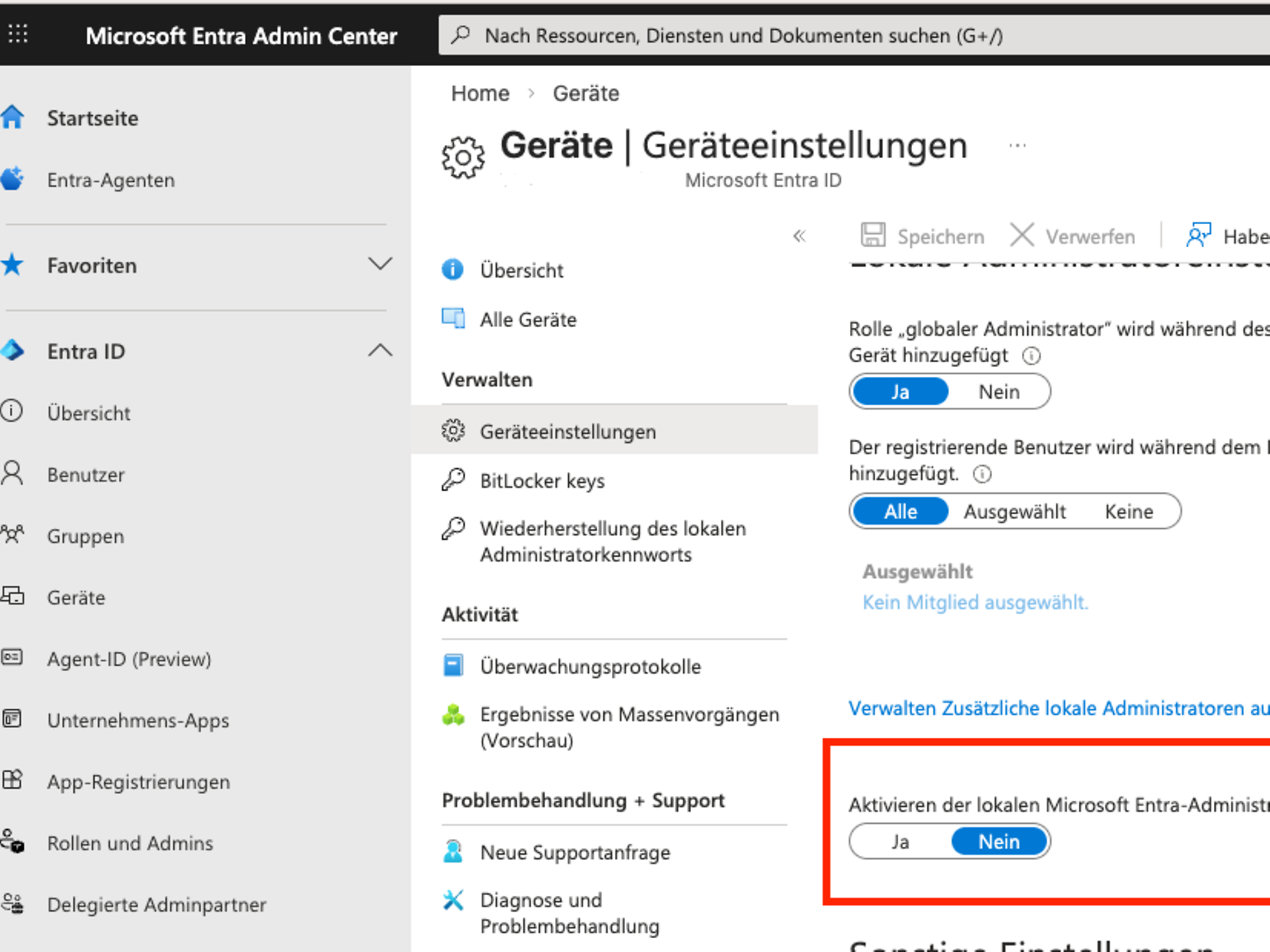

Schritt 1: Melden Sie sich beim Microsoft Entra Admin Center an und navigieren Sie zum Punkt - Geräte / Übersicht / Geräteeinstellungen.

Schritt 2: Klicken Sie beim Punkt "Aktivieren der lokalen Microsoft Entra-Administratorkennwortlösung (Local Administrator Password Solution, LAPS)" auf "Ja".

Anschließend wechseln wir zu Intune und stehen vor der grundsätzlichen Frage, ob wir den Built-In Administrator (gemäß CIS und anderer Frameworks deaktiviert) oder einen separat zu erstellenden Administrator-Account für LAPS verwenden wollen.

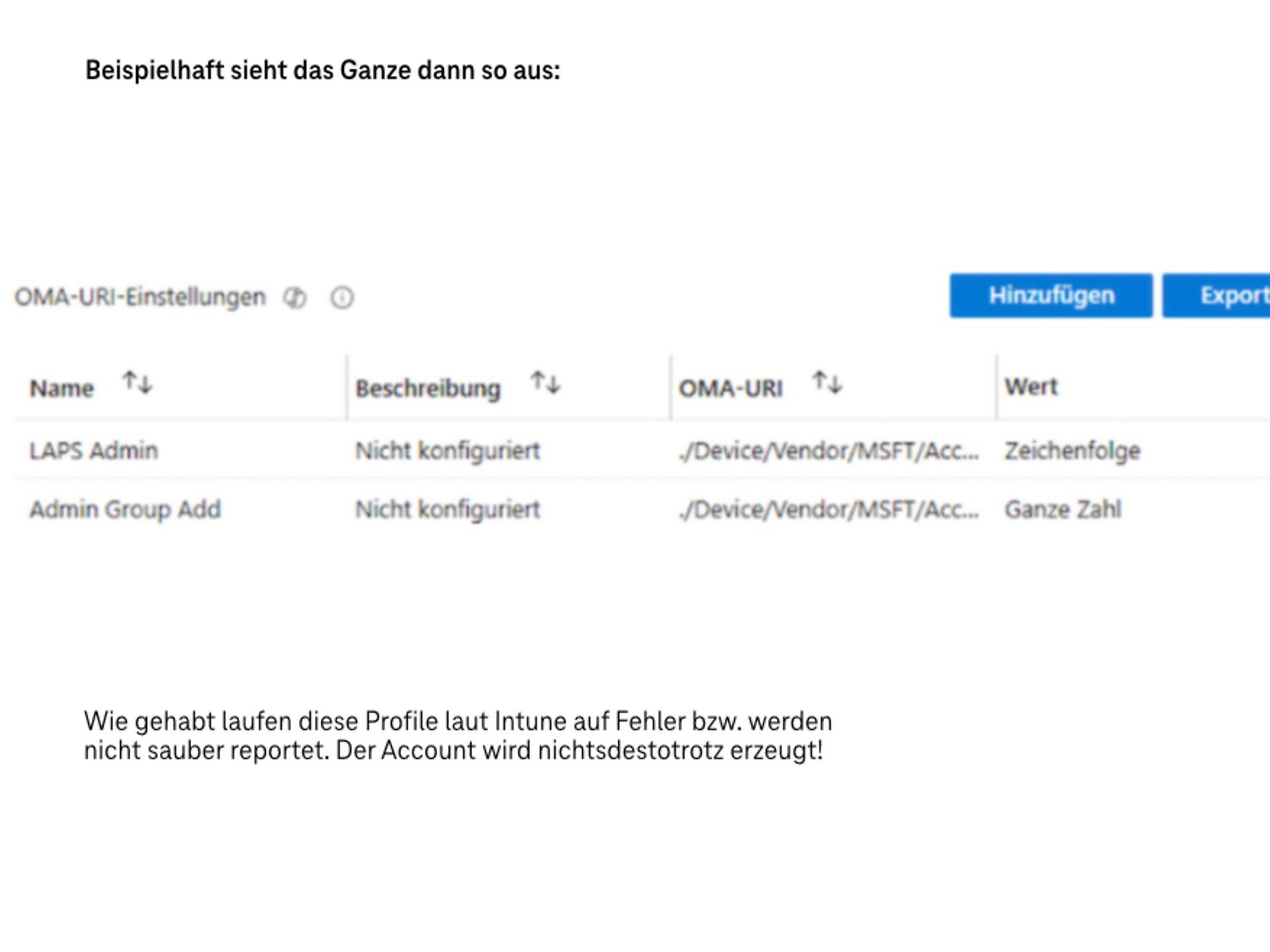

Wenn wir einen separaten Account verwenden wollen, geht das beispielsweise über ein Custom Profile: Windows 11 23H2 und älter

./Device/Vendor/MSFT/Accounts/Users/someLAPSAdminName/Password

Type: String

Value: somest4rtingpassword

Hinzufügen zur Gruppe der Administratoren: ./Device/Vendor/MSFT/Accounts/Users/someLAPSAdminName/LocalUserGroup

Type: Integer

Value: 2

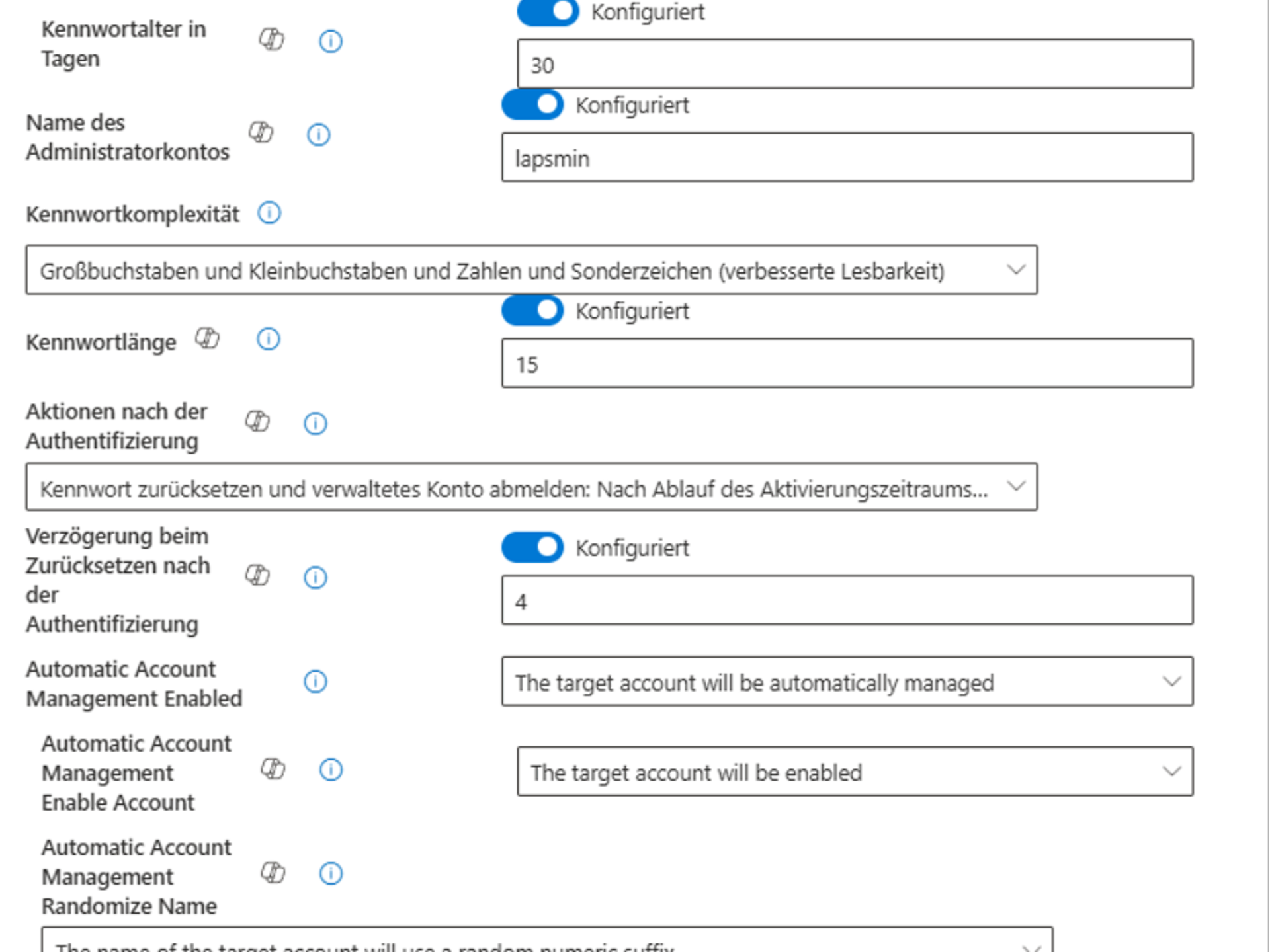

Ab W11 24H2 ist LAPS in der Lage den Account selbst zu erstellen und zu verwalten. Diese Einstellungen finden sich inzwischen in der generellen LAPS-Konfiguration unter Endpunktsicherheit / Kontoschutz.

(Sollte sich die LAPS-Konfiguration noch auf 23H2 oder älter beziehen, sollte der Punkt „Automatic Account Management Enabled“ auf deaktiviert bzw. Zielkonto wird nicht automatisch verwaltet stehen.)

Diese Konfiguration weisen wir im nächsten Schritt nun der betreffenden Gerätegruppe zu. Nach etwas Wartezeit finden wir nun entweder zentral in Entra (Geräte Wiederherstellung des lokalen Administratorkennworts) oder in Intune am betroffenen Gerät unter „Lokales Administratorkennwort“ Kennwort sowie Anmeldename für die LAPS-Anmeldung. Sollte unerwartet kein Passwort erzeugt werden lohnt ein Blick in die Ereignisanzeige unter Clients Anwendungs- und Dienstprotokolle - Microsoft-Windows-LAPS/Operational.

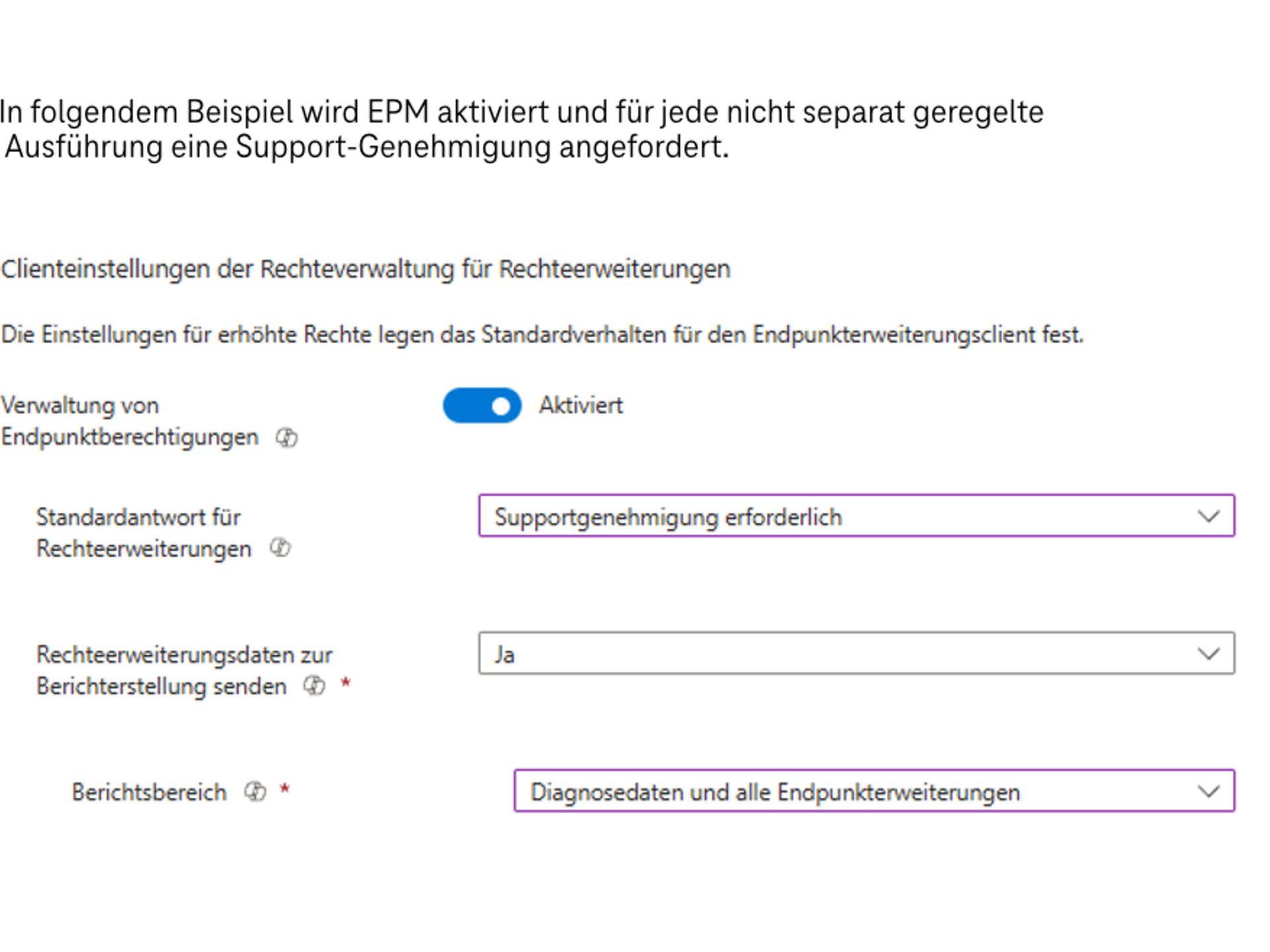

Die Konfigurationsmöglichkeiten finden wir in Intune - Endpunktsicherheit - Endpunktberechtigungsverwaltung. Im nächsten Schritt muss nun eine EPM-Einstellungsrichtlinie erstellt werden. Hiermit wird EPM grundsätzlich aktiviert sowie definiert, wie Anforderungen behandelt werden sollen, für die keine dedizierten Richtlinien vorliegen.

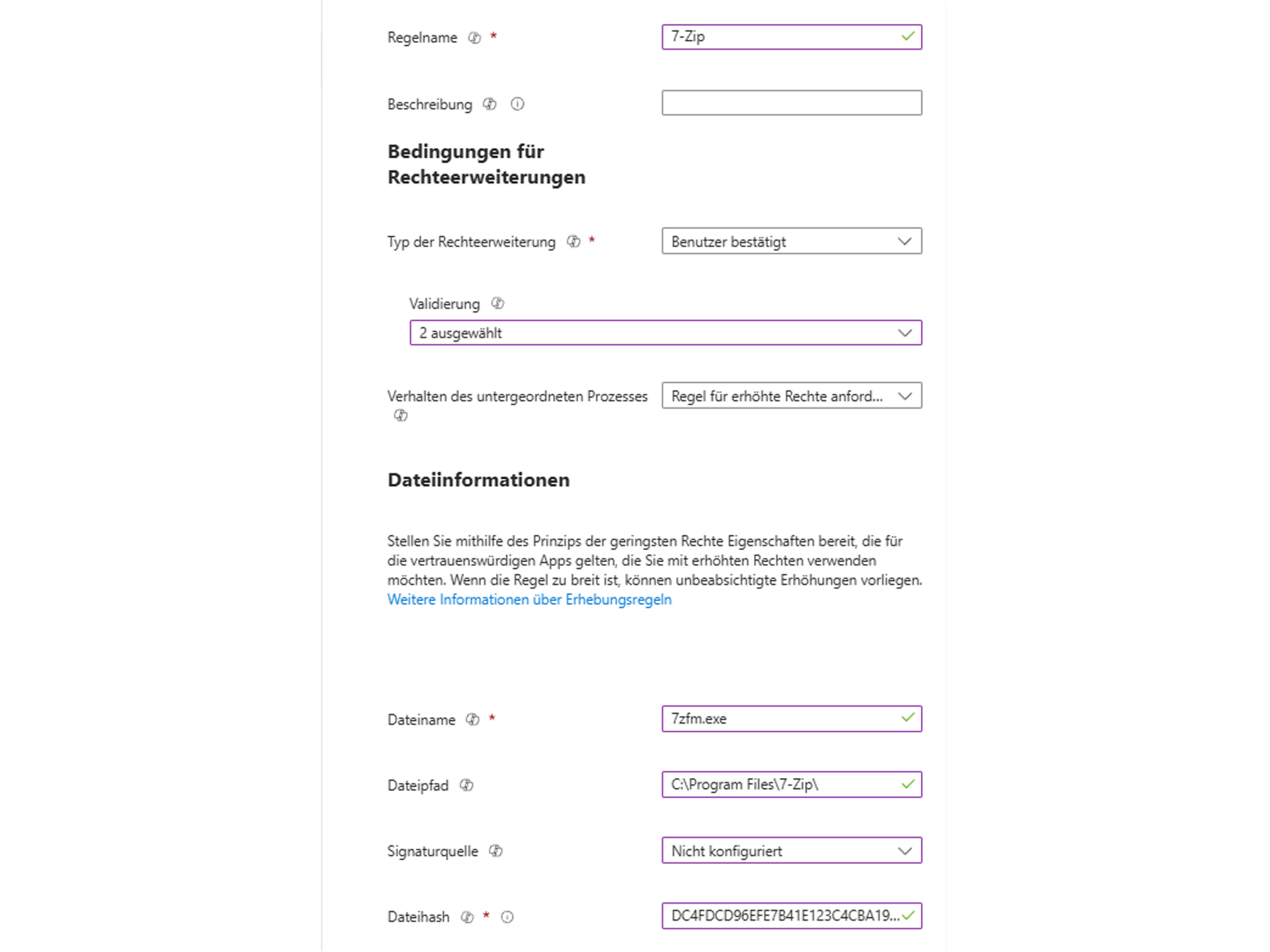

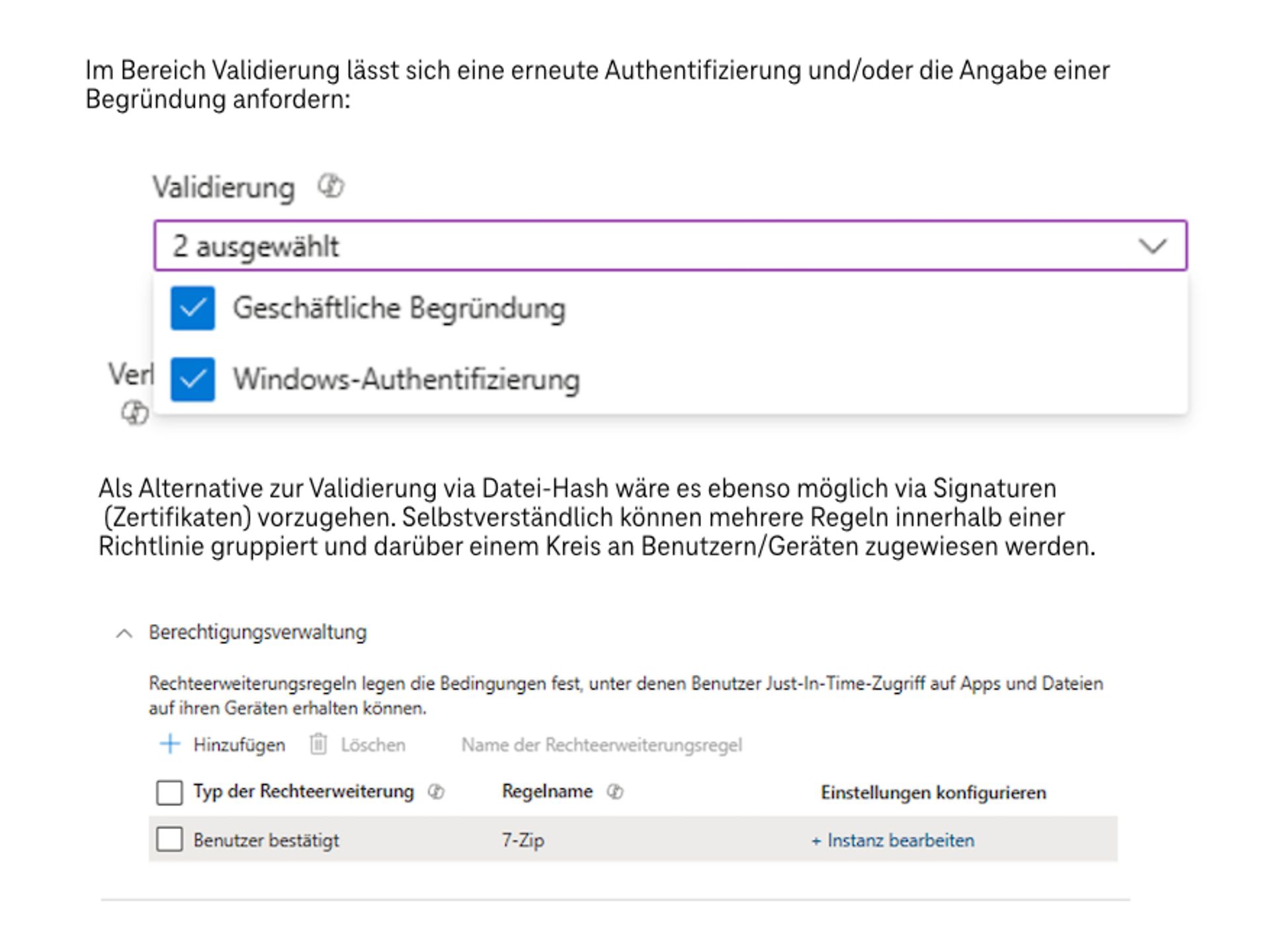

Die Support-Anforderungen finden sich ebenso in Intune in der Endpunktberechtigungsverwaltung und können dort seitens der IT bestätigt oder abgelehnt werden. Nun sollten pro Programm / Datei einzelne Regeln erzeugt werden. Anbei einmal beispielhaft für 7-Zip.

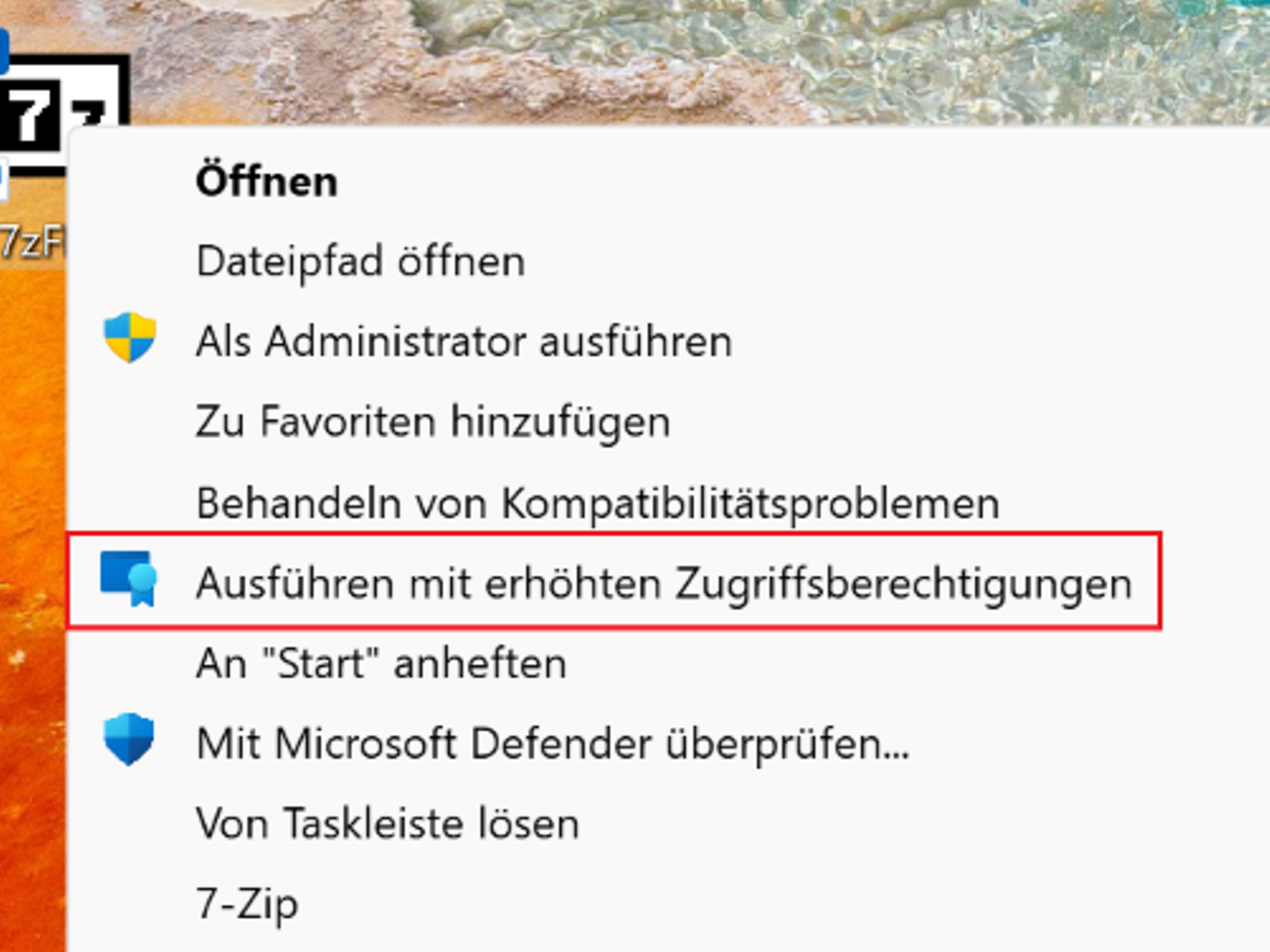

Der Benutzer hat nun folgende Optionen eine Rechteerhöhung anzufordern:

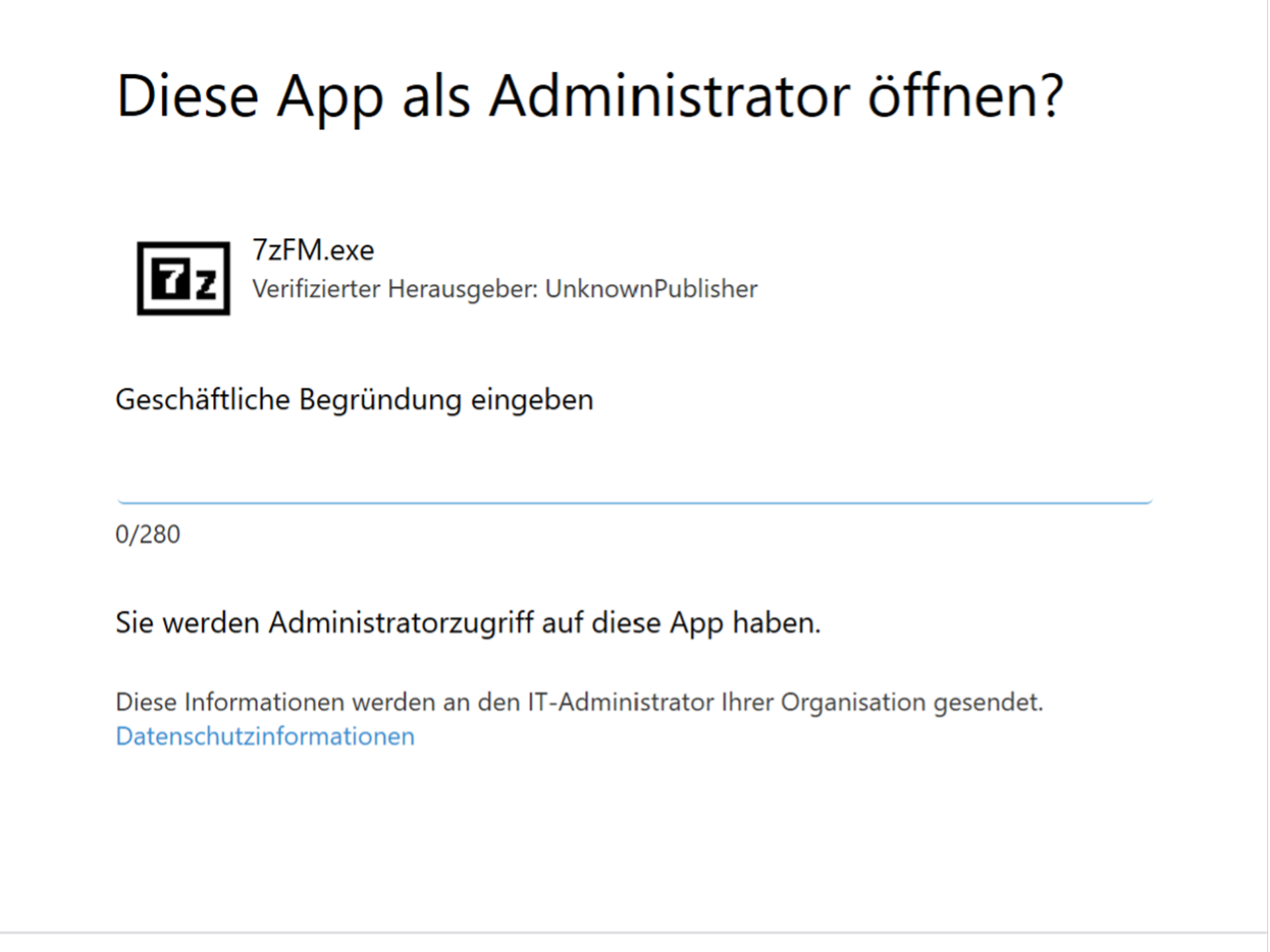

Im nächsten Schritt folgt die Anforderung einer Begründung (sofern via Richtlinie angefordert).

Anschließend startet die Applikation mit administrativen Rechten und das komplett im Self-Service.

• https://learn.microsoft.com/de-de/windows-server/identity/laps/laps-scenarios-azure-active-directory

• https://learn.microsoft.com/de-de/intune/intune-service/protect/epm-overview

• https://learn.microsoft.com/de-de/intune/intune-service/protect/epm-policies

Moderne IT- und Cloud-Szenarien stellen neue Anforderungen an Sicherheit, Governance und Betrieb. Die Beratungsangebote zum Thema Microsoft Security der Telekom unterstützten Sie dabei, Ihre Umgebung strukturiert zu analysieren und gezielt weiterzuentwickeln – von der ersten Einordnung bis zur konkreten Umsetzung.

Starten Sie mit einem unverbindlichen Orientierungsgespräch oder einem Microsoft 365 Security Assessment und erhalten Sie klare Handlungsempfehlungen für mehr Sicherheit.

Alle Microsoft-Lizenzen aus einer Hand – einfach, sicher und zuverlässig.

übergreifend-Teaser-Telekom-Partner-Lizenzen-Software-Link-CMP

Zertifizierte Experten begleiten Sie mit maßgeschneiderten Lösungen für Ihr Business.

Angebot entdecken

Wir sind jederzeit für Sie da: Schnelle Hilfe, persönliche Betreuung – ohne Zusatzkosten.

Kontakt

ISG- und Microsoft-zertifizierte Services für maximale Sicherheit und Verlässlichkeit.

Zum Microsoft-Portfolio

Sie haben Fragen zum Microsoft-Service-Angebot der Telekom oder möchten sich persönlich beraten lassen? Kontaktieren Sie unsere Experten einfach und unverbindlich über das Beratungsformular.

Im Jahr 2014 hat Marcus seine Arbeit im Bereich Microsoft Office 365 begonnen. Seitdem hat er sich auf verschiedene Projekte konzentriert und Kunden aus unterschiedlichsten Branchen unterstützt. In den letzten Jahren hat Marcus seinen Fokus auf Microsoft Security Themen gelegt.